一、P2P技术核心原理

P2P(Peer-to-Peer,点对点)网络是一种分布式计算架构,其核心理念是摒弃传统客户端-服务器(C/S)模型中的中心节点,让网络中的每个参与者(称为“节点”或“对等体”)同时具备客户端与服务端的双重功能。节点之间直接进行数据交换、资源共享和通信协作,共同构成一个去中心化的网络。

核心原理包括:

1. 去中心化:网络不依赖于单一中央服务器,系统的稳定性和资源由所有节点共同维护。

2. 自组织与动态性:节点可自由加入或离开网络,网络拓扑结构能动态调整以适应变化。

3. 资源共享与负载均衡:每个节点既是资源的消费者也是提供者,理论上网络规模越大,整体资源与带宽越丰富。

4. 可扩展性与鲁棒性:由于没有单点故障,部分节点失效不会导致整个网络瘫痪。

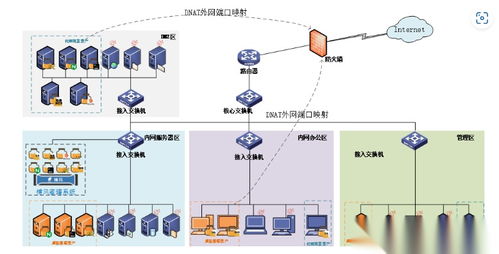

关键技术机制包括:节点发现与路由(如DHT,分布式哈希表)、数据定位与传输、NAT穿透(如STUN、TURN、ICE协议)以及安全与信任模型。

二、P2P网络技术开发详解

开发一个P2P系统涉及多个层面的技术挑战,以下是关键开发环节:

1. 网络层与协议设计

- 通信协议:设计或采用高效的节点间消息协议(如基于UDP的Kademlia协议用于DHT)。

- NAT/防火墙穿透:实现可靠的P2P直连是最大挑战之一,常结合多种技术(如UDP打洞、中继转发)确保连通性。

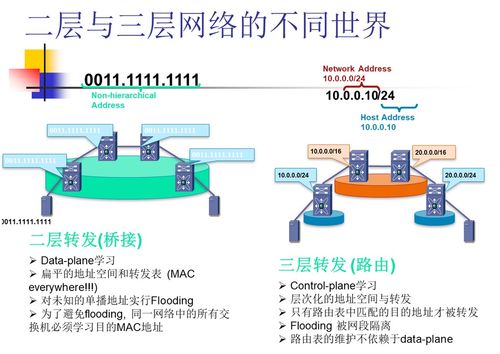

- 拓扑管理:构建和维护覆盖网络(Overlay Network),管理节点的邻居关系与路由表。

2. 数据管理层

- 分布式存储与索引:使用DHT等机制将数据(或数据索引)分布式地存储在网络节点上,并实现快速检索。

- 数据分片与冗余:大文件常被分割成多个块,分散存储在不同节点,并设置冗余副本以保证可用性。

- 一致性维护:在动态网络中确保数据的一致性是一大难题,需设计适当的同步和验证机制。

3. 安全与信任层

- 身份与认证:防止女巫攻击(Sybil Attack),可能需要基于公钥密码学的节点身份体系。

- 激励机制:尤其在文件共享或区块链场景中,需设计机制(如积分、代币)鼓励节点贡献资源、诚实工作。

- 隐私保护:保护用户身份与数据传输的隐私。

4. 应用层开发

- 根据具体应用(文件共享、流媒体、分布式计算、即时通讯、区块链等)实现业务逻辑。

- 设计用户界面,管理本地资源与任务调度。

典型开发栈可能涉及:C++/Go/Java/Python等语言,Socket编程,密码学库,以及现成的P2P库或框架(如libp2p)。

三、P2P技术应用生态百科

P2P技术已渗透到众多领域,形成了丰富的应用生态:

- 文件共享:最经典的应用,如早期的Napster、BitTorrent协议,实现了海量文件的高效分发。

- 流媒体与内容分发:P2P直播(如PPLive)、视频点播(P2P-CDN)利用用户闲置带宽加速内容传输,降低服务器成本。

- 分布式计算与存储:如SETI@home利用全球志愿者的计算资源进行科学计算;IPFS(星际文件系统)旨在构建永久性的分布式Web。

- 通信与协作:Skype早期版本、区块链网络中的节点通信均采用P2P架构,实现去中心化的信息交换。

- 区块链与加密货币:比特币、以太坊等区块链本质上是基于P2P网络维护的分布式账本,节点共同验证和记录交易。

- 边缘计算与物联网:在设备间直接通信与协作,减少云端依赖,提升响应速度与隐私性。

四、挑战与未来展望

尽管优势明显,P2P技术仍面临版权与合规性争议、安全漏洞(如恶意节点传播病毒)、网络中立性与ISP压力、以及在极端动态环境下性能不稳定等挑战。

P2P技术将与5G/6G网络、人工智能(分布式AI训练)、Web 3.0 和 元宇宙 等前沿领域深度融合,继续推动互联网向更加开放、平等、 resilient(弹性)的方向演进。其核心的去中心化思想,将持续激发在数字权利、数据主权和新型协作模式上的创新。

---

****:P2P技术不仅是网络技术的重要分支,更代表了一种打破中心垄断、追求效率与公平的哲学。从原理到开发,再到广阔的应用生态,理解P2P是理解下一代互联网架构的关键一步。